Cum protejam conexiunea RDP impotriva atacurilor cibernetice: cele mai bune practici si solutii de securitate

Conexiunea Remote Desktop Protocol (RDP) este o tehnologie de retea care permite utilizatorilor sa se conecteze la un computer de la distanta. RDP poate fi utilizat pentru administrarea sistemelor sau pentru a accesa fisiere si aplicatii de la distanta. Cu toate acestea, RDP poate fi vulnerabil la atacuri cibernetice daca nu este protejat adecvat. In acest articol, vom discuta cateva metode importante de protectie a conexiunii RDP.

- Actualizati sistemul

Primul pas pentru a proteja conexiunea RDP este sa va asigurati ca sistemul dumneavoastra este actualizat cu cele mai recente patch-uri si actualizari de securitate. Cele mai multe atacuri asupra RDP se bazeaza pe vulnerabilitati cunoscute care au fost remediate prin patch-uri de securitate. De aceea, este important sa mentineti sistemul actualizat.

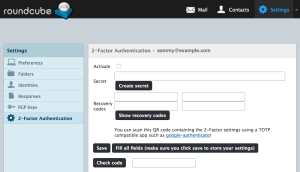

- Utilizati autentificarea cu doi factori

Autentificarea cu doi factori (2FA) este o metoda importanta de protectie a conexiunii RDP. 2FA implica utilizarea a doua metode de autentificare, cum ar fi o parola si un cod de securitate generat de o aplicatie mobila. Acest lucru face ca conturile dumneavoastra sa fie mai putin vulnerabile la atacurile de tip brute-force si de phishing.

- Utilizati parole puternice

Este important sa utilizati parole puternice pentru conturile RDP. O parola puternica trebuie sa contina o combinatie de litere mici si mari, cifre si caractere speciale. De asemenea, este important sa evitati parolele comune si sa nu folositi aceeasi parola pentru mai multe conturi.

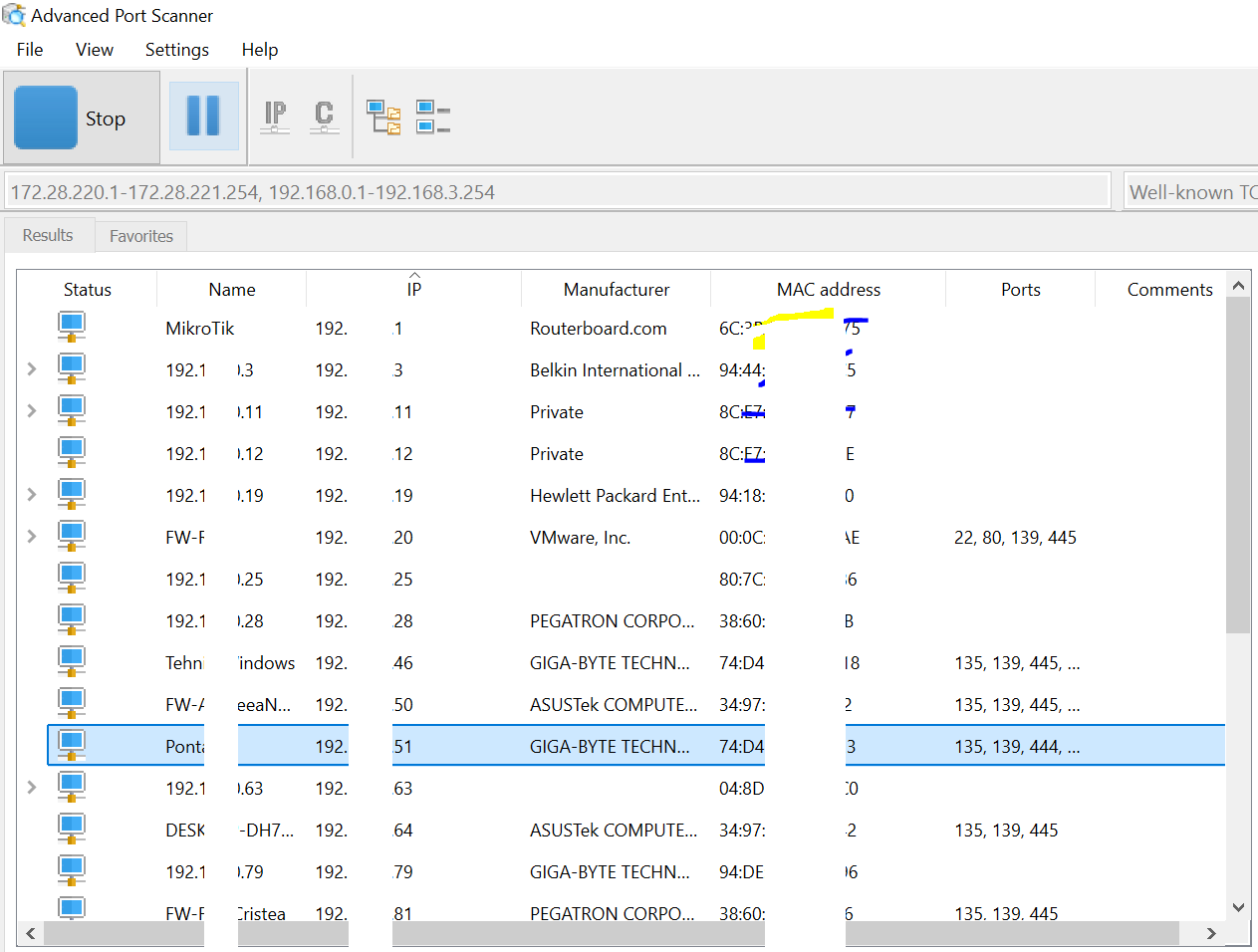

- Restrictionati accesul la RDP

Restrictionarea accesului la RDP poate ajuta la prevenirea atacurilor brute-force. Puteti restrictiona accesul la RDP prin utilizarea unei politici de grup sau prin configurarea unui firewall. De asemenea, puteti restrictiona accesul la RDP prin utilizarea unei solutii de securitate, cum ar fi un sistem de autentificare a identitatii.

- Utilizati un VPN

Utilizarea unui Virtual Private Network (VPN) poate ajuta la protejarea conexiunii RDP. Prin utilizarea unui VPN, toate datele sunt criptate si trimise printr-o conexiune sigura, astfel incat nu pot fi interceptate de catre terti.

- Monitorizati activitatea RDP

Monitorizarea activitatii RDP poate ajuta la identificarea si prevenirea atacurilor cibernetice. Puteti utiliza solutii de monitorizare a securitatii care sa va avertizeze in cazul in care se detecteaza activitati neobisnuite sau atacuri asupra conexiunii RDP.

[mai mult...]