Situatie

Solutie

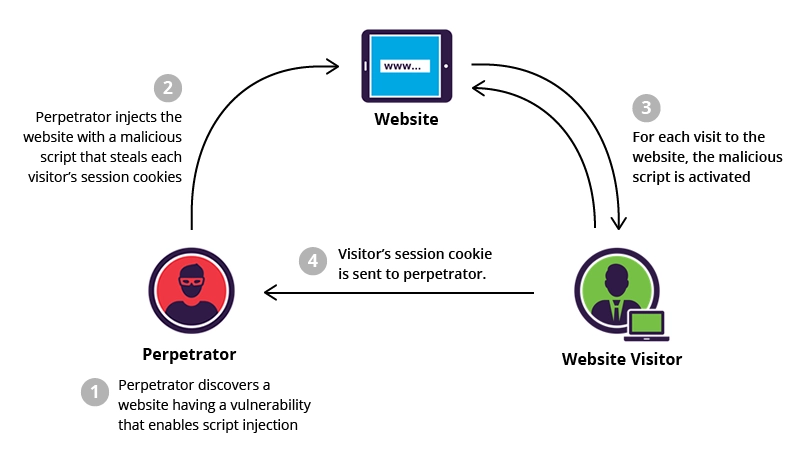

Cum funcționează Cross Site Scripting?

XSS este un atac prin injecție care exploatează faptul că browserele nu pot face diferența între scripturile valide și scripturile controlate de atacator. Atacurile XSS ocolesc politica de aceeași origine, care este concepută pentru a împiedica scripturile care provin dintr-un site web să interacționeze cu alte scripturi de pe site-uri diferite. Când politica de aceeași origine nu este aplicată în mod corespunzător, atacatorii pot injecta un script care modifică pagina web.

De exemplu, scriptul poate permite unui atacator să uzurpe identitatea unui utilizator pre-autentificat. De asemenea, permite atacatorilor să introducă cod rău intenționat, care este apoi executat de browser sau să execute JavaScript care modifică conținutul paginii. XSS poate cauza probleme serioase. Atacatorii folosesc adesea XSS pentru a fura cookie-uri de sesiune și a uzurpa identitatea utilizatorului. Atacatorii pot folosi, de asemenea, XSS pentru a distruge site-uri web, a răspândi programe malware, a phishing pentru acreditările utilizatorilor, pentru a sprijini tehnici de inginerie socială și multe altele.

Definiție:

Cross site scripting (XSS) este un atac în care un atacator injectează scripturi executabile rău intenționate în codul unei aplicații sau al unui site web de încredere. Atacatorii inițiază adesea un atac XSS trimițând un link rău intenționat către un utilizator și atrăgând utilizatorul să facă click pe el. Dacă aplicația sau site-ul web nu are o igienizare adecvată a datelor, linkul rău intenționat execută codul ales de atacator pe sistemul utilizatorului. Drept urmare, atacatorul poate fura cookie-ul de sesiune activ al utilizatorului.

Cum poți evita vulnerabilitățile XSS?

Este important să implementați măsuri de securitate la începutul ciclului de viață al dezvoltării aplicației. De exemplu, desfășurați activități de securitate în faza de proiectare a software-ului, cum ar fi analiza riscului de arhitectură și modelarea amenințărilor. Este la fel de important să efectuați teste de securitate odată ce dezvoltarea aplicației este finalizată.

Strategiile de prevenire a atacurilor XSS includ următoarele: nu aveți încredere niciodată în intrarea utilizatorului; implementați codificarea ieșirii; efectuați validarea intrărilor utilizatorului; Urmați principiul apărării în profunzime; Asigurați-vă că dezvoltarea aplicațiilor web se aliniază cu fișa XSS Prevention Cheat Sheet a OWASP.

După remediere, efectuați testarea de penetrare pentru a confirma că a avut succes. Protejați-vă organizația urmând liniile directoare de dezvoltare sigură – construind securitatea în toate fazele dezvoltării aplicației.

Codificarea rezultatelor este, de asemenea, cheia pentru prevenirea vulnerabilităților XSS. Folosiți biblioteci de codare de ieșire care sunt relevante pentru limbajele de programare și cadrele pe care le utilizează organizația dvs. De asemenea, asigurați-vă că dezvoltatorii dvs. rămân la curent cu cele mai bune practici de prevenire XSS.

În timp ce instrumentele Dynamic Application Security Testing (DAST) sunt capabile să testeze unele vulnerabilități XSS, acestea sunt adesea limitate și produc un raport ridicat de fals pozitive. Bright vă poate accesa cu crawlere aplicațiile pentru a testa vulnerabilități XSS reflectate, stocate și bazate pe DOM, oferindu-vă acoperire maximă, integrată perfect în conductele de dezvoltare.

Leave A Comment?